应用密码学(第3版)

节选

[

《应用密码学(第3版)》: 5.1.4 分组密码的操作模式 通常,分组密码算法是提供数据安全的一个基本构件,它以固定长度的分组作为基本的处理单位(如典型的DES以64位作为一个分组的大小、AES以128位作为一个分组的大小),但我们要保密传输的消息内容不一定刚好是一个分组,对于一个长报文根据密码算法的明文输入长度要求需要分成多个明文分组的情形,为了在各种各样的应用中使用这些基本构件,定义了五种常用的“操作模式”。这五种操作模式试图覆盖所有可能使用基本构件的加密应用。任何一种对称分组密码算法都可以用这些方式进行应用。 1.电子密码本模式(ECB) *简单的方式是电子密码本模式(Electronic Code Book Mode,简称为ECB模式),如图5.10所示,在这种模式下明文被每次处理64位,并且每个明文分组都用同一个密钥加密。由于每个64位的明文有一个的密文,可以想象有一个巨大的密码本,其中对每一个可能的64位明文分组都有一个密文项与之对应。故称为“密码本”模式。 对于长于64位的报文,整个加密过程就是把这个报文分成若干个64位的分组,如果必要的话对*后一个分组进行填充,以保证其作为一个处理单元的64位分组大小。加密时每次处理一个分组,每次总用同一个密钥。 ……

]

内容简介

[

《应用密码学(第3版)》属重庆市普通高等教育本科“十二五”规划教材,第1版为普通高等教育“十一五”国家规划教材。 《应用密码学(第3版)》全面介绍了密码学的基本概念、基本理论和典型实用技术。 《应用密码学(第3版)》共13章,内容涉及密码学基础、古典密码、密码学数学引论、对称密码体制、非对称密码体制、杂凑算法和消息认证、数字签名、密钥管理、序列密码、密码学的新进展、中国商用密码算法标准和密码学应用与实践。 《应用密码学(第3版)》突出的特色是深入浅出地分析复杂的密码算法原理,详解中国商用密码算法标准,并结合实例介绍密码学的典型应用,重点培养学生的密码学工程实践技能。 《应用密码学(第3版)》可作为高等院校密码学、应用数学、信息安全、通信工程、计算机、信息管理、电子商务、物联网工程、智能电网信息工程等专业高年级本科生和研究生教材,也可供从事网络和通信信息安全相关领域应用和设计开发的研究人员、工程技术人员参考。尤其适合对学习密码学感到困难的初学者。

]

目录

开篇 密码学典故第0章 密码故事0.1 重庆大轰炸背后的密码战0.2 “爱情密码”帖上篇 密码学原理第1章 绪论1.1 网络信息安全概述1.1.1 网络信息安全问题的由来1.1.2 网络信息安全问题的根源1.1.3 网络信息安全的重要性和紧迫性1.2 密码学在网络信息安全中的作用1.3 密码学的发展历史1.3.1 古代加密方法(手工阶段)1.3.2 古典密码(机械阶段)1.3.3 近代密码(计算机阶段)1.4 网络信息安全的机制和安全服务1.4.1 安全机制1.4.2 安全服务1.4.3 安全服务与安全机制之间的关系1.5 安全攻击的主要形式及其分类1.5.1 安全攻击的主要形式1.5.2 安全攻击形式的分类习题云第2章 密码学基础2.1 密码学相关概念2.2 密码系统2.2.1 柯克霍夫原则2.2.2 密码系统的安全条件2.2.3 密码系统的分类2.3 安全模型2.3.1 网络通信安全模型2.3.2 网络访问安全模型2.4 密码体制2.4.1 对称密码体制2.4.2 非对称密码体制习题云第3章 古典密码3.1 隐写术3.2 代替3.2.1 代替密码体制3.2.2 代替密码的实现方法分类3.3 换位习题云第4章 密码学数学引论4.1 数论4.1.1 素数4.1.2 模运算4.1.3 欧几里德算法4.1.4 扩展的欧几里德算法4.1.5 费马定理4.1.6 欧拉定理4.1.7 中国剩余定理4.2 群论4.2.1 群的概念4.2.2 群的性质4.3 有限域理论4.3.1 域和有限域4.3.2 有限域中的计算4.4 计算复杂性理论……下篇 密码学应用与实践

封面

书名:应用密码学(第3版)

作者:胡向东

页数:370

定价:¥49.0

出版社:清华大学出版社

出版日期:2016-04-18

ISBN:9787302360445

PDF电子书大小:59MB 高清扫描完整版

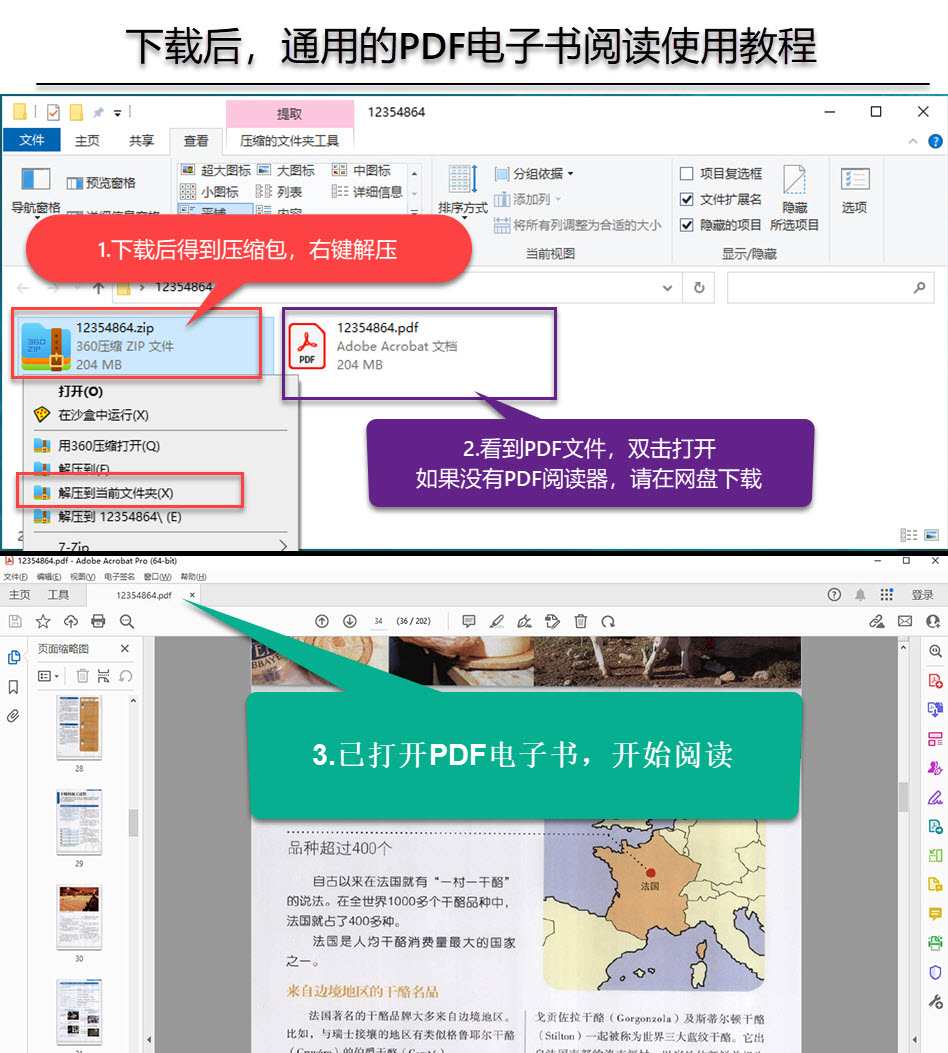

本文标题:《应用密码学(第3版)》PDF下载

资源仅供学习参考,禁止用于商业用途,请在下载后24小时内删除!